Анна Решетова, «Новые технологии»: C нашими кондиционерами можно построить ЦОД уровня Tier 4

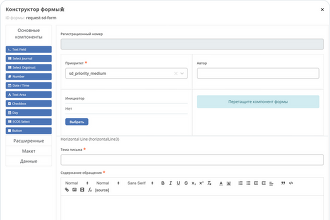

Максим Семёнкин, CodeInside: Рынок от аутсорсинга не отказывается, но активно сокращает его

Олеся Суханос, «МегаФон ПроБизнес»: Экологическая обстановка стабилизируется за счет новейших технологий

Виктор Федотов, Softline: Задача импортозамещения выполнена. В нашем облаке есть сегмент на отечественных серверах, ОС и гипервизоре